Wenn es um SAP-Sicherheit geht, sind nur wenige Tabellen so wichtig – und so sensibel – wie USR02. Diese Tabelle, die sowohl in SAP ERP- als auch in S/4HANA-Systemen zu finden ist, bildet das Rückgrat der Benutzerauthentifizierung, indem sie gehashte Passwörter speichert, Anmeldeversuche verwaltet und den Status von Benutzerkonten sowie das Ablaufdatum von Passwörtern festhält.

Als elementare Komponente der SAP-Sicherheitsarchitektur spielt USR02 eine wichtige Rolle bei der Verwaltung von Zugangsdaten und dem Schutz vor unbefugtem Zugriff. Daher ist die Gewährleistung des Schutzes dieser Daten für die Aufrechterhaltung der Systemintegrität und der Gesetzeskonformität unerlässlich.

Inhalt

- Was sind die wichtigsten Felder in der Tabelle USR02?

- Häufige Anwendungsfälle der USR02-Tabelle

- Wie kann man auf die Tabelle USR02 zugreifen?

- Wie prüft man, zu welcher Berechtigungsgruppe USR02 gehört?

- Wie zeigt man alle Tabellen einer bestimmten Berechtigungsgruppe an?

- Wie zeigt man Benutzer mit Zugang zu USR02 an (SUIM)?

- Wie kann man USR02 absichern?

- Wie kann smarterSec Sie dabei unterstützen?

- Fazit

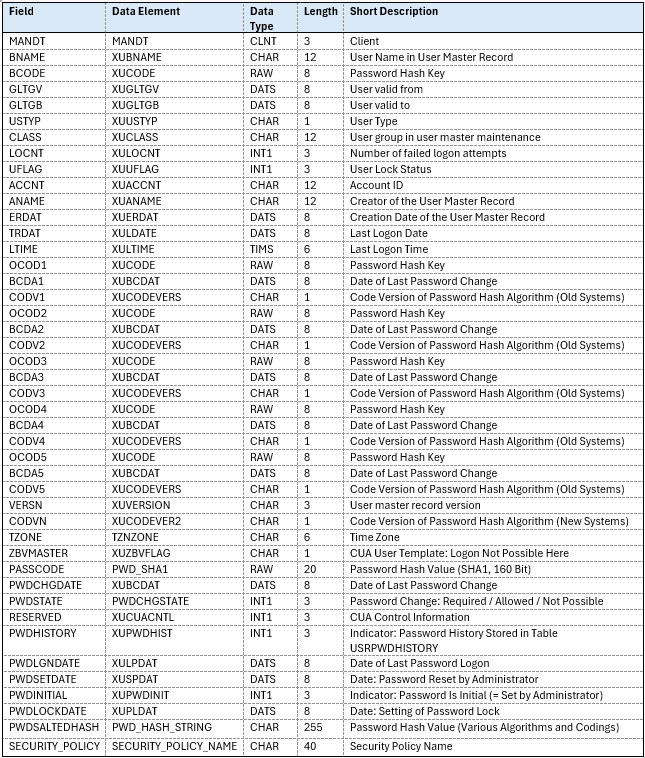

Was sind die wichtigsten Felder in der Tabelle USR02?

Die Tabelle USR02 ist eine kritische SAP-Systemtabelle, die wichtige Benutzeranmeldeinformationen speichert. Dazu zählen Authentifizierungsdetails, Passwort-Hashes, der Status der Benutzerkonten sowie die Verfallsdaten der Passwörter.

Zu den wichtigsten und kritischsten Felder der Tabelle USR02 gehören folgende:

1. BNAME (Benutzername im Benutzerstamm)

- Beschreibung: Die eindeutige ID für einen Benutzer im SAP-System. Es handelt sich um die Benutzerkennung, die während des Anmeldevorgangs verwendet wird.

- Warum es sensibel ist: Da BNAME den jeweiligen Benutzer repräsentiert, ist er direkt mit allen Berechtigungen, Rollen und Zugriffsebenen verknüpft, die diesem Benutzer im System zugewiesen sind. Unbefugter Zugriff auf dieses Feld kann zu Identitätsspoofing oder einer Ausweitung der Berechtigungen führen.

Abhängig von der Namenskonvention der Benutzerverwaltung kann man den Benutzernamen mit einer realen Person verknüpfen, was ihn zu einer PII (Personally Identifiable Information) macht.

2. CODVN (Indikator für den Passwort-Hashing-Mechanismus)

- Beschreibung: In der Vergangenheit wurden in SAP-Systemen verschiedene Hash-Mechanismen für Kennwörter verwendet. Das CODVN-Feld steuert, welcher Passwort-Hashing-Mechanismus für die Speicherung von Passwörtern im System verwendet wird.

Es hilft dabei, den Verschlüsselungs- oder Hash-Algorithmus zu bestimmen, der für die sichere Speicherung des Benutzerkennworts verwendet wird. - Warum es sensibel ist: Das CODVN-Feld ist von entscheidender Bedeutung, da es den Sicherheitsgrad des verwendeten Passwort-Hashing-Mechanismus bestimmt. Ein schwacher oder veralteter Hashing-Algorithmus (z. B. MD5 oder SHA-1) kann das gespeicherte Kennwort anfälliger für Angriffe machen (wie Brute-Force- oder Rainbow-Table-Angriffe).

Sollte dieses Feld kompromittiert oder exponiert sein, können Angreifer auf den verwendeten Algorithmus zugreifen, was zur Identifikation und der Ausnutzung von Schwachstellen führen könnte.

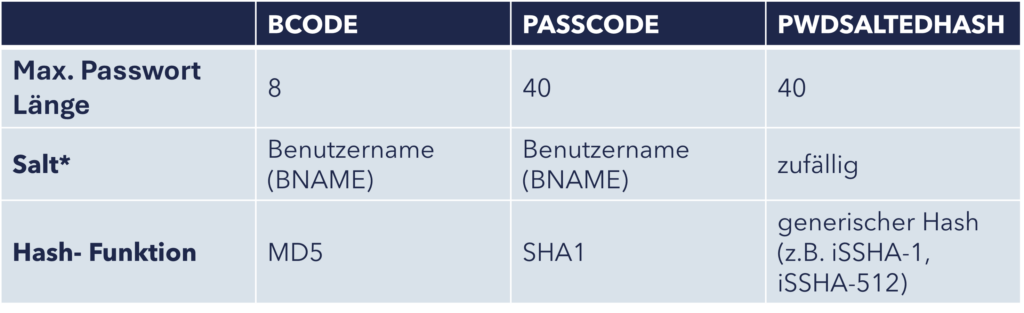

3. BCODE, PASSCODE, PWDSALTEDHASH

- Beschreibung: In diesen Feldern wird das Passwort des Benutzers als Hashwert gespeichert. Aus Sicherheitsgründen wird das eigentliche Kennwort niemals im Klartext gespeichert.

- Warum es sensibel ist: Obwohl das Kennwort als Hash gespeichert wird, ist es dennoch mit einer hohen Risikoeinstufung verbunden.

Wird der Hash offengelegt, besteht die Möglichkeit, dass Angreifer versuchen, ihn zu knacken um so Zugang zu Benutzerkonten zu erhalten. Aufgrund der unmittelbaren Auswirkung auf die Benutzerauthentifizierung stellt dieses Feld ein bevorzugtes Ziel für Angriffe dar.

Hauptmerkmale von BCODE, PASSCODE und PWDSALTEDHASH:

*Definition Salt (Kryptographie): Zusätzlicher Wert der vor dem Hashing an Passwörter angehängt wird. Dadurch wird sichergestellt, dass sich die Hashes zweier Benutzer selbst bei gleichem Passwort unterscheiden, was es Angreifern erschwert, Passwörter mit vorberechneten Hash-Werten zu erraten.

Sowohl BCODE als auch PASSCODE basieren auf veralteten Hash-Funktionen und Salting-Mechanismen. Dies macht sie extrem anfällig für moderne Hacking-Methoden. Aus diesem Grund gelten sie nicht mehr als sicher und sollten nicht mehr verwendet werden.

PWDSALTEDHASH nutzt die aktuellste und sicherste Methode zur Speicherung von Kennwörtern in SAP. Ohne Kenntnis des Salts und der genauen Hashing-Methode ist das Reverse-Engineering des Passworts schwierig, oder sogar unmöglich.

4. UFLAG (Status der Benutzersperre)

- Beschreibung: Gibt an, ob das Konto des Benutzers gesperrt oder entsperrt ist. Wenn der Benutzer gesperrt ist, kann sein Konto nicht für die Anmeldung verwendet werden.

Dies geschieht in der Regel aufgrund von zu vielen Anmeldeversuchen oder Sicherheitsrichtlinien. - Warum es sensibel ist: Dieses Feld ist von entscheidender Bedeutung für die Aufrechterhaltung der Systemsicherheit. Eine Offenlegung oder Manipulation dieses Feldes kann zu unberechtigtem Zugriff durch das Entsperren von Konten oder das Umgehen von Sicherheitsmaßnahmen führen.

Einen vollständigen Überblick über alle in der Tabelle USR02 aufgeführten Felder erhalten Sie im nachstehenden Screenshot:

Häufige Anwendungsfälle der USR02-Tabelle

SAP-Administratoren und Sicherheitsspezialisten sind für die Verwaltung des Benutzerzugriffs in SAP-Systemen verantwortlich. Sie führen Lese- oder Schreibzugriffe in der Tabelle USR02 durch, die wichtige Benutzeranmeldedaten wie Kennwörter oder den Status der Benutzerkonten enthält. Damit gewährleisten sie eine ordnungsgemäße Benutzerauthentifizierung und Systemsicherheit.

- Verwaltung von Benutzerkonten: Administratoren können USR02 abfragen, um die Gültigkeit von Benutzerkonten, den Sperrstatus oder kennwortbezogene Details zu überprüfen.

- Passwort-Prüfungen: Prüfung, ob in den Spalten BCODE und PASSCODE keine Werte (Hashes) gespeichert sind, da diese leicht gehackt werden können.

- Verwaltung von Benutzersperren: Verwendung des Feldes LOCKED, um festzustellen, ob das Konto eines Benutzers gesperrt ist und wann es zuletzt gesperrt wurde.

- Zugangskontrolle und Sicherheitsprüfungen: Die Tabelle ermöglicht Administratoren, den Zugriff auf autorisierte Benutzer zu kontrollieren und sie kann zur Überprüfung abgelaufener Konten oder zur Durchsetzung von Zugangskontrollen verwendet werden.

- Erkennung inaktiver Benutzer: Identifizierung abgelaufener Benutzer (GLTGB, gültig bis) oder inaktiver Benutzer (TRDAT, letzte Anmeldung), die deaktiviert oder entfernt werden müssen.

Wie kann man auf die Tabelle USR02 zugreifen?

Es gibt mehrere Möglichkeiten, auf die Tabelle USR02 in SAP zuzugreifen:

Alle diese verschiedenen Transaktionen, um auf die Daten zuzugreifen, lösen automatisch eine Berechtigungsprüfung gegen zwei verschiedene Berechtigungsobjekte aus:

- S_TABU_DIS: Prüfung, ob der Benutzer der Berechtigungsgruppe der Tabelle zugeordnet ist

- S_TABU_NAM: Prüfung, ob der Benutzer einer bestimmten Tabelle zugeordnet ist

Um festzustellen, welche Benutzer über das Berechtigungsobjekt S_TABU_DIS Zugang erhalten, prüfen Sie zunächst, zu welcher Berechtigungsgruppe die Tabelle USR02 gehört. Diese kann von System zu System unterschiedlich sein und auch manuell konfiguriert werden.

Wie prüft man, zu welcher Berechtigungsgruppe USR02 gehört?

Im Rahmen des SAP-Berechtigungskonzepts werden Berechtigungsgruppen eingesetzt, um den Zugriff auf bestimmte Objekte oder Daten innerhalb eines Systems zu beschränken. Sie ermöglichen es Systemadministratoren, Benutzerberechtigungen zu verwalten, indem sie bestimmte Objekte oder Transaktionen zusammenfassen und den Zugriff auf sie kontrollieren.

Bei älteren SAP ECC Systemen ist die Tabelle USR02 standardmäßig der Berechtigungsgruppe SC zugeordnet – bei S/4HANA der Berechtigungsgruppe SPWD. Da diese Einstellung manuell geändert werden kann, ist es immer ratsam, die aktuelle Zuordnung zu überprüfen.

Um zu überprüfen zu welcher Berechtigungsgruppe USR02 zugeordnet ist,

- Rufen Sie Transaktion SE16 auf.

- Geben Sie den Tabellenname TDDAT ein und klicken Sie auf „Tabelleninhalt“ (F7).

- Geben Sie im Feld TABNAME den Wert USR02 ein und klicken Sie auf „Ausführen“ (F8).

Die zugehörige Tabellen-Berechtigungsgruppe wird im Feld CCLASS angezeigt.

Wie zeigt man alle Tabellen einer bestimmten Berechtigungsgruppe an?

Sobald Sie die einer Tabelle zugeordnete Berechtigungsgruppe kennen, können Sie eine Auflistung aller Tabellen erstellen, die zu dieser Berechtigungsgruppe gehören. Dazu müssen Sie die entsprechenden Daten in SAP abfragen:

- Führen Sie die Transaktion SE16 aus.

- Tragen Sie die Tabelle TDDAT ein drücken Sie F7.

- Geben Sie im Feld CCLASS die Berechtigungsgruppe von USR02 ein.

- Klicken Sie auf „Ausführen“ (F8), um alle Tabellen der entsprechenden Berechtigungsgruppe anzuzeigen.

Wie zeigt man Benutzer mit Zugang zu USR02 an (SUIM)?

Um zu prüfen, welcher Benutzer über das Berechtigungsobjekt S_TABU_NAM Zugriff auf die Tabelle USR02 hat, gehen Sie bitte wie folgt vor:

- Geben Sie die Transaktion SUIM (Benutzerinformationssystem) ein

- Klappen Sie „Benutzer“ → „Benutzer nach komplexen Selektionskriterien“ auf und führen Sie „nach Berechtigungswerten“ aus

- Geben Sie im Feld “Berechtigungsobjekt” das Objekt “S_TABU_NAM” ein und klicke auf “Eingabewerte”

- Wählen Sie unter „ACTVT“ zwischen den Werten 02 (Ändern) und 03 (Anzeigen) (oder das Feld leer lassen)

- Fügen Sie unter „TABLE“ den Wert „USR02“ hinzu und klicken Sie “Ausführen” (F8), um alle Benutzer anzuzeigen, die über das Berechtigungsobjekt S_TABU_NAM Zugriff auf die Tabelle USR02 haben

Um zu prüfen, welcher Benutzer über das Berechtigungsobjekt S_TABU_DIS Zugriff auf die Tabelle USR02 hat, gehen Sie bitte wie folgt vor:

- Geben Sie die Transaktion SUIM (Benutzerinformationssystem) ein

- Klappen Sie „Benutzer“ → „Benutzer nach komplexen Selektionskriterien“ auf und führen Sie „nach Berechtigungswerten“ aus

- Geben Sie im Feld “Berechtigungsobjekt” das Objekt “S_TABU_DIS” ein und klicke auf “Eingabewerte”

- Wähle Sie unter „ACTVT“ zwischen den Werten 02 (Ändern), 03 (Anzeigen) und BD (Objektepflege im Nichtownersys.) (oder das Feld leer lassen)

- Fügen Sie unter “DICBERCLS” die Berechtigungsgruppe(n) der Tabelle USR02 hinzu und klicken Sie “Ausführen” (F8), um alle Benutzer anzuzeigen, die über das Berechtigungsobjekt S_TABU_DIS Zugriff auf die Tabelle USR02 haben

Wie kann man USR02 absichern?

Die Tabelle USR02 enthält sensible Daten zur Benutzerauthentifizierung, einschließlich Passwort-Hash-Werte und weiterer wesentlicher Informationen im Zusammenhang mit der Benutzeranmeldung und Passwortverwaltung.

Angesichts ihrer essenziellen Rolle für die Sicherheit der Benutzer ist es von höchster Wichtigkeit, strenge Maßnahmen zum Schutz der Tabelle vor unbefugtem Lese- und Schreibzugriff zu implementieren.

1. Schutz vor Zugriffen von außen (mittels SQL)

Um eine effiziente Steuerung der Zugriffe durch das ABAP-System zu gewährleisten, wird empfohlen, direkte Zugriffe auf die Datenbanktabellen zu unterbinden. Als mögliche Maßnahme kann der Einsatz von Firewalls dienen.

2. Schutz vor Zugriffen durch kundeneigene ABAP-Programme

Benutzerdefinierte ABAP-Programme haben die Möglichkeit, direkt auf jegliche Tabellen zuzugreifen. Daher ist es von entscheidender Bedeutung, dass Sie bei der Vergabe von Entwicklungsberechtigungen in Produktivsystemen einen restriktiven Ansatz verfolgen (SAP Note 13202).

In diesem Zusammenhang wird die Debugging-Berechtigung (einschließlich der Berechtigung, Variableninhalte zu ändern oder den Programmablauf zu beeinflussen) mit der Berechtigung gleichgesetzt, eigenen ABAP-Quellcode zu erstellen und auszuführen.

Um alle Benutzer anzuzeigen, die die Berechtigung haben, ABAP-Programme auszuführen oder zu debuggen, geben Sie bitte die Transaktion SUIM ein und folgen Sie den im obigen Kapitel beschriebenen Schritten. Die zu prüfenden Berechtigungsobjekte sind S_DEVELOP und S_DBG (ab ABAP Release 7.57).

3. Schutz vor Zugriffen mit Tabellen-Browsern

Benutzer können mit einem Tabellenbrowser auf die Tabelle USR02 zugreifen. In diesem Fall prüft das System gegen die Berechtigungsobjekte S_TABU_DIS und/oder S_TABU_NAM.

Um den Zugriff einzuschränken, prüfen Sie, welchen Benutzern diese Berechtigungsobjekte zugeordnet sind (SUIM), und konfigurieren Sie dann die zuständigen Rollen für diese Benutzer entsprechend.

Die Tabelle USR02 kann alternativ auch über die Transaktion SE54 (Tabellenpflegedialog generieren) einer anderen Berechtigungsgruppe zugeordnet werden.

4. Schutz gegen den Export von Tabelleninhalten durch Transporte

Infolge von Korrekturen und Transporten können Tabelleninhalte über Transportanträge exportiert werden. Daher wird eine restriktive Vergabe von Berechtigungen für die Verwaltung von Transportanträge empfohlen (Berechtigungsobjekt S_TRANSPRT, ACTVT 01 etc.).

5. Schutz durch Verwendung des generischen Tabellen-Browsers (GTB).

Im generischen Tabellen-Browser (GTB) werden die Standardtransaktionen wie SE16N durch S416N ersetzt. Dies ermöglicht einen detaillierteren Ansatz zur Steuerung der Berechtigungen für den Zugriff auf Tabelleninhalte.

Um die USR02-Tabelle in SAP zu schützen und zu verhindern, dass sensible Felder wie BCODE, PASSCODE und PWDSALTEDHASH über den modernen GTB offengelegt werden, ist es möglich, den Datenzugriff so zu konfigurieren, dass der Zugriff auf kritische Spalten von der Anzeige ausgeschlossen wird.

Weitere Informationen zur Konfiguration von GTB finden Sie im Blog unseres Geschäftspartners scdsoft.

Wie kann smarterSec Sie dabei unterstützen?

Als spezialisiertes SAP-Sicherheits- und Compliance-Unternehmen spielt smarterSec eine zentrale Rolle beim Schutz sensibler Daten. Durch Scannen Ihres SAP-Systems mit unserer smarterSec Security Platform (SSP) identifizieren wir unter anderem Benutzer mit exzessiven Zugriffsrechten auf kritische Tabellen wie USR02 und verifizieren, dass Ihre Systeme die höchsten kryptographischen Standards zur Sicherung Ihrer Passwörter verwenden.

Darüber hinaus bieten wir SAP Security Risk Assessments an, die eine schnelle und einfache Möglichkeit darstellen, das aktuelle Sicherheits- und Compliance-Niveau Ihrer SAP-Systeme effizient zu analysieren und von unseren erfahrenen SAP Security & Compliance-Experten bewerten zu lassen.

Fazit

Die Tabelle USR02 ist für Administratoren und Sicherheitsexperten in SAP-Systemen von entscheidender Bedeutung. Sie bietet wertvolle Einblicke in die Verwaltung von Benutzerkonten und Sicherheitsmethoden, indem sie wichtige Informationen wie Authentifizierungsdaten, Passwort-Hashes und den Status des Benutzerkontos speichert.

Diese Daten sind für den sicheren Zugang zum System von entscheidender Bedeutung, stellen aber auch eine potenzielle Schwachstelle dar, wenn sie nicht sorgfältig überwacht und geschützt werden.

Unternehmen, die die Struktur und Funktion der USR02-Tabelle verstehen, können ihre Sicherheitslage verbessern und potenzielle Einfallstore für Angreifer identifizieren. Eine sorgfältige Verwaltung und Prüfung von USR02 ist daher unerlässlich, um die Sicherheit der SAP-Umgebung aufrechtzuerhalten.

SAP Dokumente zum Blog

- Lesezugriff für Tabellen mit Kennwort-Hash-Werten schützen (SAP Note 1484692)

- ABAP-Systeme: Schutz gegen Kennworthash-Angriffe (SAP Note 1237762)

- Aspekte der Sicherheit bei ABAP-Programmierung (SAP Note 13202)

- SE16 – Security (SAP Note 26909)

- Sicherheitshinweis: Sicherheitslücke im Data Browser (SE16) (SAP Note 1133739)

- ABAP-Debugging-Berechtigungen (SAP Note 65968)

Verwandte Themen: smarterSec Security Platform (SSP) // SAP Security Assessment